Между квантовой физикой и блокчейном: защищенный от мошенничества квантовый генератор случайных чисел

Существуют процессы, в которых гарантия случайности необходима для обеспечения легитимности результатов, например, лотерея, выбор членов избирательных участков или бенефициаров социального жилищного строительства. Эта случайность также имеет решающее значение для защиты безопасности сети, особенно с тех пор, как Питер Шор, математик из Массачусетского технологического института, продемонстрировал 30 лет назад, что квантовый компьютер может эффективно решать задачу факторизации (разложение алгебраического выражения в произведение). Криптография, лежащая в основе всего, от самых обычных банковских транзакций до разговоров на платформах обмена сообщениями, зависит от этой факторизации. Исследование, опубликованное в Nature в эту среду, предлагает решение, которое охватывает квантовую физику и блокчейн , систему криптовалют и другие процессы : генератор случайных чисел, защищенный от мошенничества.

Десятки веб-сайтов и приложений предлагают программы для генерации случайных чисел. Их можно использовать для решения домашних азартных игр или для генерации ключевых предложений. «Однако», — объясняют исследователи во главе с физиком Гаутамом Кавури из Университета Колорадо, — «современные генераторы случайных чисел, которые полагаются на существующее оборудование, требуют определенного уровня уверенности в том, что система не была взломана или подделана в какой-то момент в ходе процесса, и поэтому нет четкого способа удостовериться, что конкретный генератор действительно является случайным».

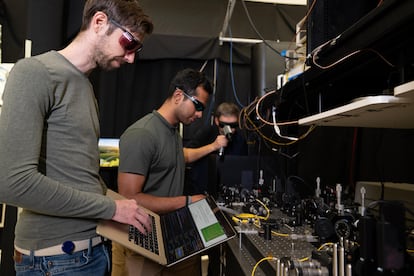

Кавури и другие ученые, включая испанца Карлоса Абельяна , предлагают систему, которая опирается на природу квантовой механики, чтобы «предлагать случайные числа, характеризующиеся как однородностью, так и непредсказуемостью».

Система, называемая Colorado University Randomness Beacon (CURBy), измеряет два фотона одновременно на расстоянии 110 метров. Каждый шаг процесса измерения записывается в последовательность данных, называемую «цепочкой хэшей », модель, вдохновленную блокчейном , которая делает любую попытку манипулирования процессом обнаруживаемой, а любая попытка изменить его также делает практически невозможным манипулирование всеми звеньями в цепочке.

В ходе тестирования системы было сгенерировано 7434 сертифицированных случайных числа из 7454 попыток в течение 40 дней, что дало показатель успешности 99,7%. Низкий уровень ошибок в значительной степени объясняется «ошибками программирования во время сбора данных».

Существующие генераторы случайных чисел «проверяемы» (проверка процесса), но они не могут гарантировать, что их результаты непредсказуемы, учитывая, что источник известен или может быть изменен. «Злоумышленник, обнаруживший начальные входные данные, может идеально предсказать их выходные данные», — предупреждают они.

Однако CURBy «можно полностью отследить, проверить и сертифицировать как непредсказуемый, извлекая результаты из случайности непредсказуемых нелокальных квантовых корреляций и используя переплетенные цепочки хэшей для криптографического отслеживания и проверки процесса извлечения», — объясняют исследователи.

«Возможность проверять и проверять случайные числа для обнаружения потенциальных манипуляций и демонстрации непредсказуемости имеет решающее значение для установления общественного доверия к этим приложениям», — объясняет команда CURBy, указывая на потенциальные варианты использования, такие как розыгрыши государственных ресурсов, лотереи, случайный выбор, выбор параметров в государственных криптографических схемах и электронные избирательные процессы.

Квантовая природа системы гарантирует непредсказуемость результатов. Прослеживаемость всего процесса основана на модели, похожей на блокчейн , систему, предложенную в классических вычислениях как одну из самых безопасных. «Вместо того, чтобы одна сторона контролировала весь процесс генерации случайности, мы распределяем протокол между несколькими независимыми сторонами, которые должны работать вместе, чтобы создать его. Каждое действие, предпринятое каждой стороной, должно быть записано таким образом, чтобы было очевидно несанкционированное вмешательство и чтобы его можно было независимо проверить или проверить», — объясняют исследователи протокол, который они назвали «Twine», основанный на криптографической технике хэш- цепочки.

«Каждый блок данных включает хэш , или отпечаток, предыдущего блока. Это означает, во-первых, что любой последующий блок в цепочке должен быть создан до предыдущих. Во-вторых, любые последующие изменения в данном блоке данных приведут к несоответствию, если только каждый последующий блок также не будет изменен», — утверждают авторы.

«Другими словами», — объясняют исследователи, — «чтобы злоумышленник остался незамеченным, ему необходимо тайно переписать историю не только своей собственной цепочки хэшей , но и цепочек хэшей всех других подключенных сторон. По мере роста числа независимых сторон в сети такое действие становится все более сложным».

Профессор Питер Браун, профессор квантовых информационных технологий, который не принимал участия в исследовании, настаивает на этом в статье, связанной с публикацией в Nature : «Чтобы третья сторона могла контролировать конечный результат генератора случайных чисел [CURBy] и при этом не быть обнаруженной, записи измерений запутанности и все хэш- цепочки должны быть скомпрометированы в нескольких географических точках».

Включение квантовых вычислений в безопасность цифрового общества является фундаментальным. Его возможности экстраординарны как для создания, так и для взлома, как предупреждал Шор в 1994 году. В этой связи Джей Гамбетта, руководитель квантовых разработок в IBM и не имеющий отношения к исследованию, опубликованному во вторник, предупредил во время презентации Старлинг о необходимости параллельной гонки за разработку и безопасность: «Текущее шифрование будет взломано квантовыми вычислениями, поэтому нам как отрасли необходимо перейти на безопасные квантовые алгоритмы. Есть алгоритмы, которые уже являются квантовыми, и IBM имеет долгую историю разработки некоторых из них, которые, как мы верим, квантовый компьютер не взломает. Большая часть шифрования как раз об этом».

EL PAÍS

%3Aformat(jpg)%3Aquality(99)%3Awatermark(f.elconfidencial.com%2Ffile%2Fa73%2Ff85%2Fd17%2Fa73f85d17f0b2300eddff0d114d4ab10.png%2C0%2C275%2C1)%2Ff.elconfidencial.com%2Foriginal%2F984%2F296%2F0cb%2F9842960cbf5674cac69c6d5d163bc734.jpg&w=3840&q=100)